SOFTWARE DARK ZONE

DARK ZONE TITANIUM v24:

INFRAESTRUCTURA DE SOBERANÍA DIGITAL

¿Qué es Dark Zone?

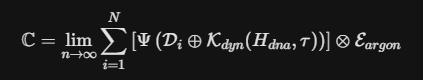

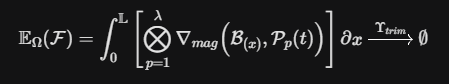

Dark Zone Titanium no es un simple programa de encriptación comercial; es un Búnker Criptográfico de Grado Táctico diseñado para operar en entornos de "Confianza Cero" (Zero-Trust). Empleando modelos matemáticos de alta entropía y validación física de hardware, Dark Zone aísla, transforma y protege activos digitales críticos contra extracción no autorizada, espionaje industrial y análisis de software forense o recuperación avanzado (Aplican términos y condiciones).

Ciberseguridad ¿Por qué proteger sus DATOS?Las contraseñas estáticas y los cifrados convencionales son vulnerables a ataques de fuerza bruta, ingeniería social y robo de credenciales. Dark Zone rompe este paradigma operando bajo una arquitectura Black Box descentralizada: su seguridad no depende de una contraseña que pueda ser hackeada, sino del ADN algorítmico programado, matemáticas y física aplicada . Al requerir una Llave Física (TOKEN) vinculación biométrica al equipo anfitrión, Dark Zone garantiza que el propietario es el único poseedor de la llave maestra.